Petya – tak nazywa się wirus, który był sprawcą największego ataku hakerskiego w historii niepodległej Ukrainy. Na celowniku znalazły się banki, instytucje państwowe i ważne przedsiębiorstwa. I chociaż wirus atakował również komputery w innych państwach, to na Ukrainę przypadło ponad 75 proc. zainfekowanych komputerów. Jest już pewne, że – mimo podobieństwa do WannaCry – celem Petyi nie było szyfrowanie komputerów w celu uzyskania okupu. Służba Bezpieczeństwa Ukrainy poinformowała w sobotę, że za atakiem wirusa Petya stoją rosyjskie służby specjalne.

Atak rozpoczął się 27 czerwca ok. godz. 11.30 . Wirusowi poddawały się komputery pracujące w systemie operacyjnym Windows, które prawdopodobnie nie posiadały ostatnich aktualizacji bezpieczeństwa.

Petya uderzył zarówno w instytucje państwowe, jak i prywatne firmy. Najpierw pojawiła się informacja o ataku na ukraińskie banki. – Ucierpiało 7 dużych banków,ale największy komercyjny Privat Bank – nie, a przynajmniej nie poinformował o tym. Wkrótce okazało się, że problemy dotknęły również struktur państwowych – sieci i strony internetowe niektórych instytucji rządowych, policji, administracji miasta Lwów. Podatnymi na wirusa okazały się też ważne obiekty infrastruktury komunikacyjnej: lotnisko Boryspol w Kijowie, kijowskie metro, ukraińskie koleje i szereg dużych, prywatnych przedsiębiorstw – w tym energetyczne, trzej operatorzy telefonii komórkowej, media – w tym stacje telewizyjne i inne. Wyłączony został system kontroli radiacyjnej w byłej Elektrowni Atomowej w Czarnobylu.

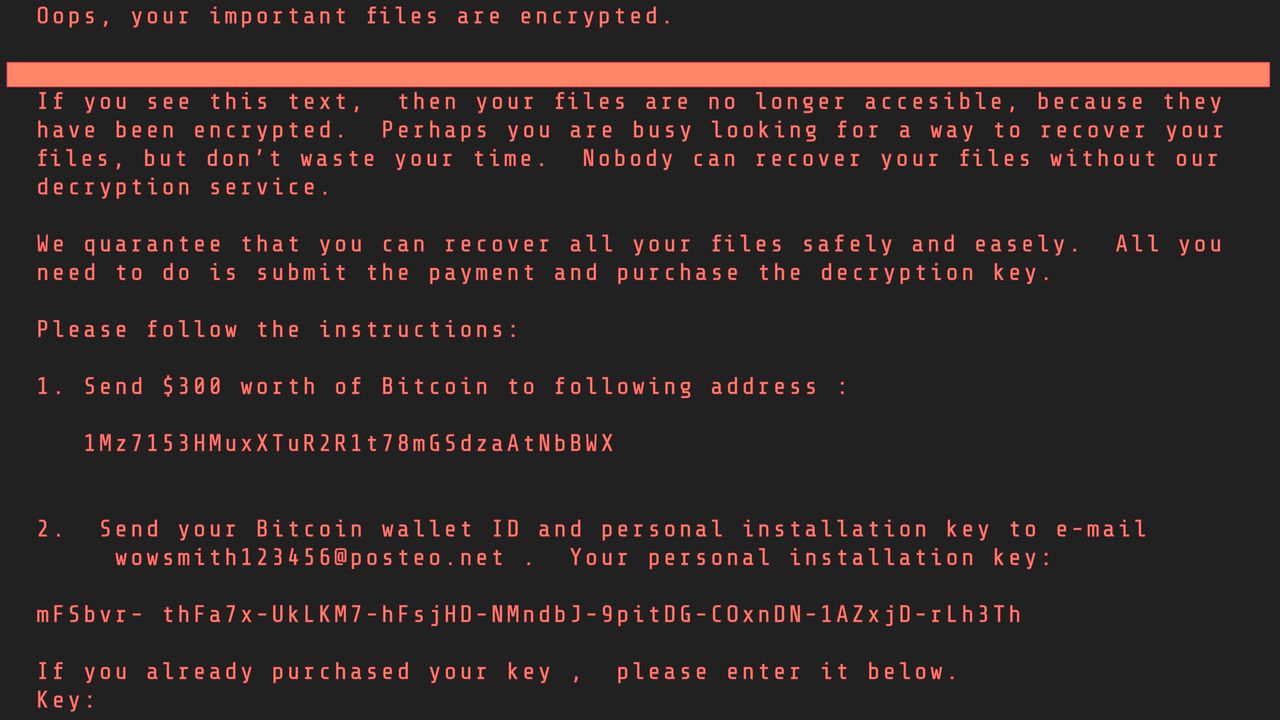

Pierwsza wersja wirusa Petya została odnotowana w marcu 2016 r. Petya, podobnie jak wirus WannaCry, powodował szyfrowanie dysków komputerowych. Po restarcie pojawiał się komunikat z żądaniem wykupu – równowartość 300 dolarów w bitcoinach. Jednak według ekspertów to była tylko przykrywka. Wirus nie miał za zadanie wymuszać pieniądze od właścicieli zarażonych komputerów, a doprowadzić urządzenia do paraliżu – zniszczenia danych znajdujących się na dyskach.

Zdaniem ekspertów wirus Petya rozpowszechniał się, wykorzystując mechanizm aktualizacji w programie księgowym M.E.Doc, z którego korzysta wiele instytucji i firm pracujących z rządowymi dokumentami.

Taką wersję potwierdza SBU, wskazując również, że “podstawowym zadaniem wirusa było zniszczenie ważnych danych i stworzenie przeszkód w pracy instytucji państwowych i prywatnych na Ukrainie, dla wywołania nastrojów paniki wśród społeczeństwa”. Trudno stwierdzić, na ile ocena ukraińskich służb dotycząca “wywołania paniki” jest uzasadniona, ale rzeczywiście wersja, mówiąca o destabilizacji sytuacji na Ukrainie poprzez paraliż instytucji, wydaje się uzasadniona.

SBU powołuje się przy tym na konsultacje z ekspertami z międzynarodowych kompanii, zajmujących się bezpieczeństwem w sieci, z których wynika, że ostatniego ataku dokonały te same grupy hakerskie, które w grudniu 2016 r. atakowały ukraińskie instytucje finansowe i energetyczne. A to wskazuje na rosyjskie korzenie wirusa.

Petya na szczęście nie okazał się dotkliwym dla zwykłych obywateli. Trudności, z którymi spotkali się Ukraińcy, to blokada części bankowych terminali płatniczych. – Na Ukrainie powszechne jest dokonywanie płatności za różne usługi właśnie poprzez terminale, a nie przez Internet. Wirus spowodował także zakłócenia w pracy Nowej Poczty – największej firmy kurierskiej i największego sklepu internetowego Rozetka.

Najważniejsze pytanie brzmi – jaki był prawdziwy cel ataku i kto za nim stoi?

Nie ma na nie jednak jednoznacznej odpowiedzi. Część ekspertów uważa, że głównym celem wirusa była infrastruktura Ukrainy. W innych państwach wirus nie rozprzestrzenił się tak, jak na Ukrainie i nie okazał się tak szkodliwym. Możliwe, że było to swego rodzaju sondowanie, na ile ukraińska infrastruktura jest podatna na cyberataki. Warto przypomnieć, że na wschodzie Ukrainy trwa wojna – nazywana przez ekspertów “hybrydową”. Nie ma jednak na razie żadnych dowodów, że za atakiem Petya stoi Rosja. Tam również pojawiły się informacje, że wirus zaatakował kilka miejscowych banków i firm, w tym Rosnaftę. Ale mógł to być tylko „rykoszet” ukraińskiego ataku.

Na Zachodzie pojawiły się głosy, że w interesach NATO leży pomoc Ukrainie w stworzeniu odpowiedniego systemu zabezpieczeń. Warto przypomnieć, że po ataku w 2007 r. na Estonię powstało tam Sojusznicze Centrum Doskonalenia Obrony Cybernetycznej. Ukraina nie należy jednak ani do NATO, ani do UE.

![Jeszcze jedna piosenka [reportaż audio]](/_ipx/f_png&s_1700x956/https://cdn.outriders.eu/or/2024/03/zdjecia-2024-03-27T093027.612-1024x576.png)